La tecnología de VoIP, por sus siglas en inglés) ha transformado la forma en que las empresas se comunican, ofreciendo una alternativa rentable y flexible a las líneas telefónicas tradicionales.

Sin embargo, al igual que cualquier otra tecnología basada en internet, VoIP no está exenta de riesgos y amenazas de seguridad.

¿Cómo funciona VoIP?

La Voz sobre Protocolo de Internet (VoIP) permite la transmisión de voz y multimedia a través de Internet.

A diferencia de las líneas telefónicas tradicionales que utilizan circuitos conmutados, VoIP utiliza paquetes de datos que se envían a través de redes IP.

A continuación, se detalla el proceso básico de cómo funciona VoIP:

- Conversión de voz a datos: Cuando hablas por un teléfono VoIP, tu voz se convierte en señales digitales a través de un códec (coder-decoder). Este proceso implica la digitalización de la señal de voz analógica.

- Fragmentación en paquetes: Las señales digitales se dividen en pequeños paquetes de datos. Cada paquete incluye tanto una parte de la conversación como información sobre su destino y el orden en el que deben ser reensamblados.

- Transmisión por la red: Los paquetes de datos se envían a través de la red IP (como Internet o una red privada). Pueden tomar rutas diferentes para llegar a su destino, optimizando así el uso de la red.

- Reensamblaje y conversión: Una vez que los paquetes llegan al destinatario, se reensamblan en el orden correcto y se convierten de nuevo en señales de voz analógicas, permitiendo que el receptor escuche la conversación de manera coherente.

- Entrega: La llamada se entrega al dispositivo del destinatario, ya sea un teléfono VoIP, un ordenador con software de VoIP, o un teléfono tradicional conectado a un adaptador de VoIP.

El funcionamiento de VoIP implica varios puntos críticos que deben ser asegurados para proteger las comunicaciones empresariales.

Importancia de la seguridad en VoIP

La importancia de la seguridad en VoIP radica en varios factores clave:

- Confidencialidad de la información: Las llamadas VoIP pueden contener información sensible y confidencial. Sin una protección adecuada, estas comunicaciones pueden ser interceptadas por actores maliciosos, lo que puede resultar en filtraciones de datos y espionaje corporativo.

- Disponibilidad del servicio: Ataques como la denegación de servicio (DoS) pueden inutilizar los sistemas de VoIP, interrumpiendo las comunicaciones empresariales y afectando negativamente la productividad.

- Integridad de las comunicaciones: Los ataques pueden alterar o manipular las llamadas, lo que puede llevar a malentendidos y decisiones erróneas basadas en información comprometida.

- Cumplimiento normativo: Muchas industrias están sujetas a regulaciones que requieren la protección de las comunicaciones y los datos personales. Asegurar VoIP ayuda a cumplir con estas normativas y evitar sanciones legales.

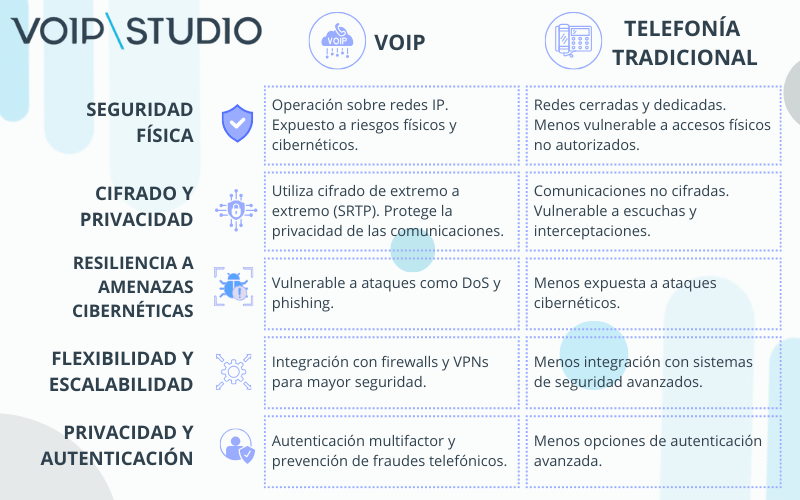

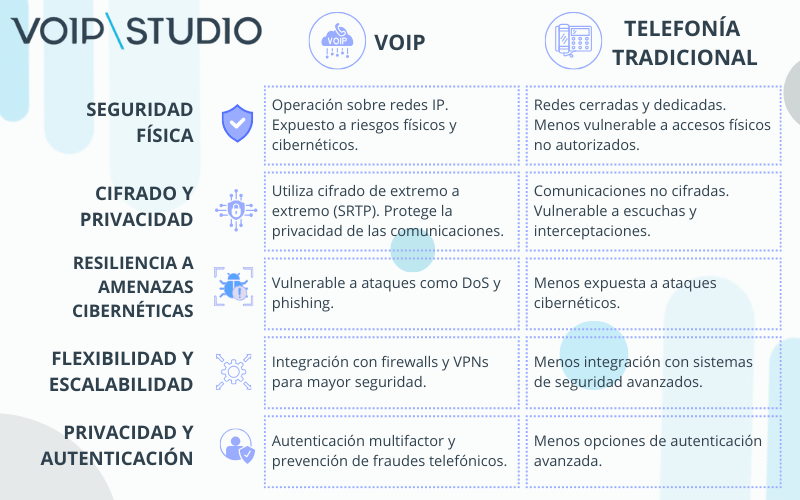

Diferencias de seguridad entre sistemas de telefonía tradicional vs sistemas VoIP

Principales amenazas a la seguridad de VoIP

Mientras VoIP ofrece muchas ventajas para las comunicaciones empresariales, es fundamental ser consciente de las amenazas de seguridad y tomar medidas proactivas para proteger el sistema.

Implementar buenas prácticas de seguridad, educar a los empleados y utilizar tecnologías avanzadas de protección puede ayudar a mitigar estos riesgos y garantizar la seguridad de las comunicaciones.

Intercepción de llamadas

La intercepción de llamadas es una de las amenazas más significativas para la seguridad de VoIP.

Este tipo de ataque, también conocido como “sniffing” o “eavesdropping”, implica que un atacante capture y escuche las conversaciones en tiempo real sin el conocimiento de los participantes.

- Prevención: Para protegerse contra la intercepción de llamadas, es esencial implementar cifrado de extremo a extremo en las comunicaciones VoIP. Protocolos como Secure Real-Time Transport Protocol (SRTP) y Transport Layer Security (TLS) son fundamentales para asegurar que los datos no puedan ser leídos por terceros no autorizados.

Ataques de denegación de servicio (DoS)

Los ataques de denegación de servicio (DoS) y denegación de servicio distribuido (DDoS) tienen como objetivo hacer que los servicios de VoIP sean inaccesibles al sobrecargar los servidores o la red con un tráfico excesivo.

- Prevención: La implementación de firewalls específicos para VoIP, sistemas de detección y prevención de intrusiones (IDS/IPS), y controles de calidad de servicio (QoS) puede ayudar a mitigar los efectos de los ataques DoS. También es crucial tener planes de contingencia y redundancias en la infraestructura de red.

Phishing y Vishing

Phishing y Vishing (phishing de voz) son tácticas utilizadas por los atacantes para engañar a los usuarios y obtener información confidencial, como contraseñas, números de tarjetas de crédito o datos personales.

- Prevención: La formación de los empleados sobre cómo reconocer y manejar intentos de phishing y vishing son esenciales. Además, implementar sistemas de autenticación fuertes y tecnologías como la verificación de llamadas puede ayudar a reducir el riesgo.

Fraude en las telecomunicaciones

El fraude en las telecomunicaciones incluye una variedad de actividades maliciosas destinadas a robar servicios de VoIP o realizar llamadas fraudulentas. Esto puede resultar en costes significativos para las empresas.

Tipos de fraude

– Toll fraud: los atacantes usan los sistemas VoIP para hacer llamadas de larga distancia sin pagar.

– Spoofing: se falsifican los números de origen para ocultar la identidad del llamador.

- Prevención: Para combatir el fraude en las telecomunicaciones, es importante monitorear continuamente el tráfico de llamadas, establecer límites y alertas para detectar patrones inusuales, y utilizar soluciones de autenticación y cifrado. Además, la implementación de políticas de acceso estrictas y la revisión regular de las configuraciones del sistema pueden ayudar a prevenir el acceso no autorizado.

War dialing

El War dialing es una técnica en la que los atacantes utilizan un software para marcar automáticamente un rango de números telefónicos con la esperanza de encontrar sistemas de VoIP vulnerables o módems conectados a redes de datos. Una vez identificado un sistema vulnerable, pueden intentar acceder a él para robar información o interrumpir servicios.

- Prevención: Utilizar sistemas de autenticación robustos y mantener actualizados todos los dispositivos conectados a la red, además de monitorear el tráfico y las conexiones entrantes para detectar actividades sospechosas.

Spam sobre VoIP (SPIT)

El spam sobre VoIP, conocido como SPIT (Spam over Internet Telephony), implica el envío masivo de llamadas de voz no solicitadas, similares al correo basura en los correos electrónicos. Estas llamadas pueden ser molestas y consumir recursos valiosos de la red.

- Prevención: Implementar sistemas de filtrado y bloqueo de llamadas no deseadas, junto con tecnologías de detección de spam, puede ayudar a reducir la cantidad de SPIT.

Malware

El malware es software malicioso diseñado para infiltrarse, dañar o deshabilitar sistemas informáticos. En el contexto de VoIP, el malware puede comprometer la seguridad de los sistemas de comunicación al robar datos, interceptar llamadas o causar interrupciones en el servicio.

Tipos comunes de malware en VoIP

– Troyanos: Se ocultan dentro de software legítimo y permiten el acceso remoto no autorizado.

– Ransomware: Encripta los datos del sistema y exige un rescate para su liberación.

– Spyware: Monitorea las actividades de los usuarios y roba información sensible.

- Prevención: Mantener actualizado el software de VoIP y utilizar soluciones antivirus y antimalware robustas. También es importante educar a los empleados sobre prácticas seguras de uso de internet y correos electrónicos, así como implementar medidas de seguridad como el control de acceso y la segmentación de la red.

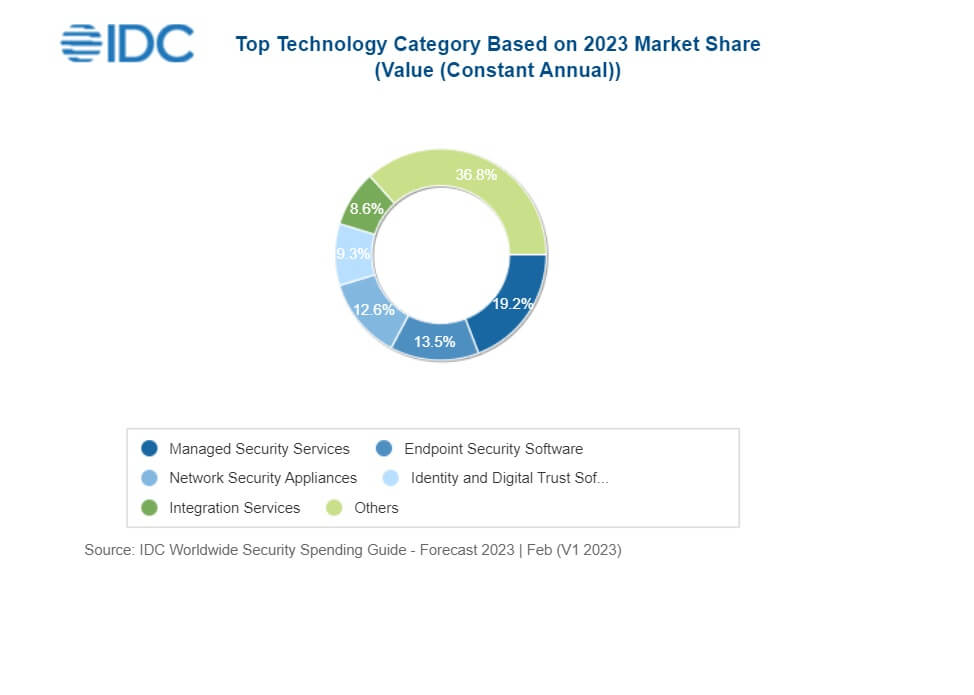

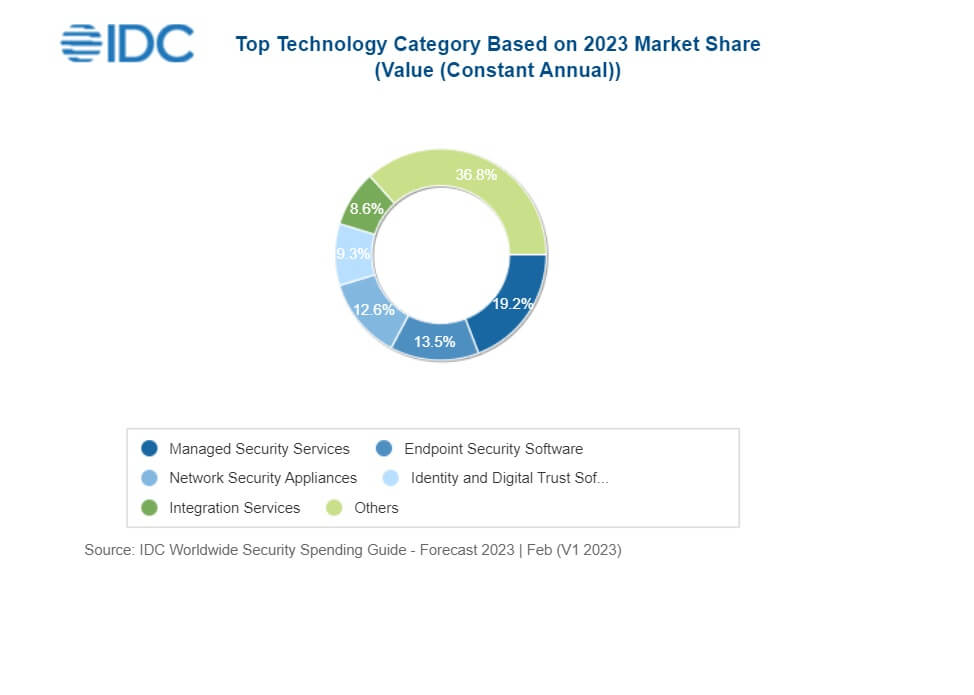

La inversión en ciberseguridad crece exponencialmente

Se ha estimado que el gasto mundial en soluciones y servicios de seguridad fue de 219 mil millones de dólares en 2023, un aumento del 12,1 % en comparación con 2022, según la Guía Mundial de Gasto en Seguridad de International Data Corporation (IDC).

Se espera que las inversiones en hardware, software y servicios relacionados con la ciberseguridad alcancen casi 300 mil millones de dólares en 2026.

Este aumento de las inversiones viene impulsado por la amenaza constante de los ciberataques, las demandas de proporcionar un entorno de trabajo híbrido seguro y la necesidad de cumplir con los requisitos de gobernanza y privacidad de los datos.

Buenas prácticas para asegurar las comunicaciones VoIP

Siguiendo estas buenas prácticas, las empresas pueden proteger eficazmente sus sistemas VoIP de una amplia variedad de amenazas, y garantizar la seguridad y confidencialidad de sus comunicaciones.

Uso de cifrado en las llamadas

El cifrado es fundamental para proteger la confidencialidad de las comunicaciones VoIP. Sin cifrado, los paquetes de datos de voz pueden ser interceptados y leídos por atacantes.

- Protocolos de cifrado: Utiliza protocolos como Secure Real-Time Transport Protocol (SRTP) para cifrar las transmisiones de voz y Transport Layer Security (TLS) para proteger el tráfico de señalización.

- Implementación: Asegúrate de que todos los dispositivos y aplicaciones VoIP soporten y utilicen estos protocolos de cifrado. Configura los sistemas para que todas las comunicaciones se cifren por defecto.

Implementación de firewalls y VPNs

Los firewalls y las redes privadas virtuales (VPNs) son esenciales para proteger la infraestructura VoIP de accesos no autorizados y ataques.

- Firewalls: Implementa firewalls específicos para VoIP que puedan gestionar y filtrar el tráfico de voz, permitiendo solo el tráfico legítimo y bloqueando intentos de acceso no autorizados.

- VPNs: Utiliza VPNs para cifrar todo el tráfico de VoIP entre diferentes ubicaciones. Esto es especialmente importante para trabajadores remotos o sucursales, ya que una VPN garantiza que las comunicaciones sean seguras incluso cuando se utilizan redes públicas.

Autenticación y control de acceso

La autenticación robusta y el control de acceso son vitales para prevenir el acceso no autorizado a los sistemas VoIP.

- Autenticación multifactor (MFA): Implementa MFA para añadir una capa adicional de seguridad. Además de las contraseñas, utiliza tokens de seguridad, aplicaciones de autenticación o biometría para verificar la identidad de los usuarios.

- Control de Acceso Basado en Roles (RBAC): Establece políticas de control de acceso basadas en roles para asegurarte de que solo los usuarios autorizados puedan acceder a ciertas funciones o datos dentro del sistema VoIP. Asigna permisos basados en las responsabilidades laborales y revisa regularmente estas asignaciones.

- Autenticación de 2 factores (2FA): La autenticación de dos factores, también conocida como autenticación de doble factor o autenticación en dos pasos, es un sistema de seguridad en el que se pide al usuario que verifique su identidad de dos maneras distintas en lugar de utilizar únicamente un usuario y contraseña.

NOTA: si ya tienes una cuenta en VoIPstudio, y quieres saber cómo implementar la autenticación 2FA, haz clic en este enlace.

Actualizaciones y parches de software

Mantener el software VoIP actualizado es crucial para protegerse contra vulnerabilidades conocidas y nuevas amenazas.

- Actualizaciones regulares: Configura tus sistemas para que reciban y apliquen automáticamente las actualizaciones de seguridad más recientes. Esto incluye tanto el software de VoIP como los sistemas operativos y otros componentes relacionados.

- Gestión de parches: Implementa un plan de gestión de parches para asegurar que todas las aplicaciones y dispositivos VoIP reciban los parches de seguridad necesarios de manera oportuna. Realiza pruebas en entornos controlados antes de aplicar parches en sistemas críticos para evitar interrupciones inesperadas.

Tecnologías y herramientas para mejorar la seguridad de VoIP

Protocolos de seguridad (SIP-TLS, SRTP)

Los protocolos de seguridad son fundamentales para proteger las comunicaciones VoIP contra la interceptación y otros tipos de ataques.

– SIP-TLS (Session Initiation Protocol – Transport Layer Security)

Este protocolo cifra las señales de control y establecimiento de llamadas VoIP, protegiéndolas contra la interceptación y la manipulación. Utilizando TLS, las señales SIP se envían a través de un canal seguro, asegurando que las negociaciones de llamadas y los datos de control estén protegidos.

– SRTP (Secure Real-Time Transport Protocol)

SRTP es una extensión del protocolo RTP (Real-Time Transport Protocol) que proporciona cifrado, autenticación y protección contra la repetición de los datos de voz. Este protocolo asegura que los paquetes de voz no puedan ser interceptados o alterados durante la transmisión.

Sistemas de detección y prevención de intrusiones (IDS/IPS)

Los sistemas de detección y prevención de intrusiones (IDS/IPS) son herramientas esenciales para monitorear y proteger las redes VoIP contra accesos no autorizados y actividades maliciosas.

– IDS (Sistema de Detección de Intrusiones)

Un IDS monitorea el tráfico de red en busca de actividades sospechosas y posibles violaciones de seguridad. Puede generar alertas cuando se detecta un comportamiento anómalo, permitiendo una respuesta rápida para investigar y mitigar posibles amenazas.

– IPS (Sistema de Prevención de Intrusiones)

Un IPS no solo detecta actividades sospechosas, sino que también puede tomar medidas automáticas para prevenir ataques. Esto puede incluir bloquear el tráfico malicioso, cerrar sesiones comprometidas y aplicar políticas de seguridad en tiempo real.

Integración con VoIP

Los IDS/IPS específicos para VoIP están diseñados para comprender y analizar el tráfico de voz y señalización, detectando y respondiendo a amenazas dirigidas específicamente a los sistemas de comunicación.

Soluciones de gestión de seguridad

Las soluciones de gestión de seguridad ayudan a las empresas a implementar y mantener un enfoque integral y proactivo para la seguridad de VoIP.

Sistemas de Gestión de Información y Eventos de Seguridad (SIEM)

Los SIEM recopilan y analizan datos de eventos de seguridad de múltiples fuentes, incluyendo dispositivos VoIP, para proporcionar una vista consolidada de la postura de seguridad de la organización. Facilitan la detección de amenazas, la investigación de incidentes y el cumplimiento de normativas.

Plataformas de Gestión Unificada de Amenazas (UTM)

Las soluciones UTM integran múltiples funciones de seguridad en una sola plataforma, incluyendo firewall, IPS, antivirus, filtrado web y VPN. Esto simplifica la gestión de la seguridad y proporciona una protección más completa para los sistemas VoIP.

Monitoreo y Auditoría

Implementar herramientas de monitoreo continuo y auditoría ayuda a mantener la seguridad de los sistemas VoIP. Estas herramientas pueden identificar vulnerabilidades, asegurar el cumplimiento de políticas de seguridad y proporcionar informes detallados sobre el estado de seguridad.

VoIPstudio, proveedor de VoIP que garantiza la seguridad en tus comunicaciones empresariales

Somos un proveedor de comunicaciones empresariales VoIP que destacamos por nuestro enfoque en la seguridad. Aplicamos una serie de medidas que hace que VoIPstudio sea una opción fiable y segura para empresas que buscan proteger sus comunicaciones VoIP contra amenazas y vulnerabilidades.

Aquí hay varias razones por las cuales garantizamos la seguridad en las comunicaciones:

Cifrado de datos

Utilizamos cifrado robusto para proteger las llamadas y los datos transmitidos a través de su red.

Esto incluye el uso de protocolos seguros como SIP-TLS (Transport Layer Security) y SRTP (Secure Real-time Transport Protocol), que aseguran que las comunicaciones no puedan ser interceptadas ni escuchadas por terceros.

Autenticación y autorización

Implementamos fuertes mecanismos de autenticación y autorización para asegurar que solo los usuarios autorizados puedan acceder al sistema.

Esto previene accesos no autorizados y asegura que cada usuario sea correctamente identificado antes de permitir cualquier actividad.

Infraestructura segura

En VoIPstudio mantenemos una infraestructura altamente segura, con centros de datos que cumplen con estándares internacionales de seguridad.

Estos centros de datos tienen múltiples capas de protección física y digital, incluyendo firewalls avanzados, sistemas de detección y prevención de intrusiones, y monitoreo constante.

Cumplimiento normativo

El servicio cumple con diversas normativas y estándares de seguridad internacionales, como GDPR (Reglamento General de Protección de Datos), lo que asegura que las prácticas de manejo de datos personales y empresariales estén alineadas con las mejores prácticas y regulaciones más estrictas.

Respaldo y recuperación de datos

VoIPstudio ofrece soluciones de respaldo y recuperación de datos que protegen la información crítica contra pérdida o corrupción.

Esto incluye copias de seguridad regulares y planes de recuperación ante desastres para minimizar el impacto de cualquier incidente de seguridad.

Actualizaciones y parches regulares

Nuestra plataforma se mantiene actualizada con los últimos parches y actualizaciones de seguridad.

Esto es crucial para proteger contra vulnerabilidades y amenazas emergentes que puedan comprometer la seguridad del sistema.

Monitoreo y análisis continuo

VoIPstudio realiza monitoreo continuo de su red y servicios para detectar y responder rápidamente a cualquier actividad sospechosa o intentos de intrusión.

Este monitoreo proactivo permite la identificación temprana de amenazas y la implementación de medidas correctivas antes de que se conviertan en problemas serios.

Soporte y conciencia de seguridad

VoIPstudio también proporciona soporte y recursos para ayudar a sus clientes a entender y aplicar buenas prácticas de seguridad en sus comunicaciones diarias, fomentando una cultura de seguridad en toda la organización.

Descubre VoIPstudio, la solución de comunicaciones empresariales VoIP perfecta para tu negocio.

- 30 días gratis. Pruébalo y convéncete.

- Sin tarjeta de crédito. Sin compromiso.

- Usuarios ilimitados.

- Incluye 200 minutos de llamadas.

- Llamadas internas gratuitas.

Preguntas y respuestas frecuentes sobre la seguridad de VoIP

Preguntas y respuestas frecuentes sobre la seguridad de VoIP

¿Es seguro utilizar VoIP para mis comunicaciones empresariales?

Sí, VoIP puede ser seguro si se implementan adecuadamente medidas de seguridad. Es crucial utilizar cifrado de extremo a extremo para proteger las comunicaciones de voz y datos, configurar firewalls específicos para VoIP, y emplear autenticación fuerte y sistemas de detección de intrusiones para mitigar riesgos.

¿Cuáles son las principales amenazas de seguridad asociadas con VoIP?

Las principales amenazas incluyen la intercepción de llamadas, ataques de denegación de servicio (DoS), phishing y vishing, fraude en las telecomunicaciones, así como la vulnerabilidad a malware y spam sobre VoIP (SPIT). Implementar protocolos de seguridad como SIP-TLS y SRTP, junto con buenas prácticas de gestión de acceso y actualización de software, ayuda a mitigar estas amenazas.

¿Cómo puedo proteger mi sistema VoIP contra ataques externos?

Para proteger tu sistema VoIP, es recomendable implementar firewalls específicos para VoIP, configurar VPNs para cifrar el tráfico, y utilizar soluciones de seguridad avanzadas como IDS/IPS para detectar y bloquear intentos de intrusión. Además, asegúrate de mantener actualizado todo el software relacionado y educar a los usuarios sobre prácticas seguras.

¿Qué medidas de seguridad son esenciales para asegurar las llamadas VoIP?

Es fundamental utilizar cifrado robusto como SRTP para proteger la privacidad de las llamadas, configurar autenticación multifactor para el acceso a los sistemas VoIP, y implementar políticas de gestión de contraseñas seguras. Además, realizar auditorías de seguridad regularmente y mantener una respuesta rápida ante incidentes son prácticas clave.

¿Qué beneficios adicionales ofrece VoIP en términos de seguridad en comparación con los sistemas telefónicos tradicionales?

VoIP puede ofrecer beneficios como la integración con sistemas de seguridad informática, la capacidad de monitorear y analizar tráfico en tiempo real para detectar anomalías, y la posibilidad de implementar rápidamente actualizaciones de seguridad. Además, VoIP permite la implementación de medidas de seguridad avanzadas como cifrado de extremo a extremo y autenticación multifactor, que son más difíciles de implementar en sistemas telefónicos tradicionales.